Las herramientas de análisis de malware simplemente nos permiten saber de una manera rápida y eficaz, qué acciones hace una amenaza en el sistema. De esta manera, puede recopilar fácilmente toda la información sobre los archivos creados, conexiones de red, cambios en el registro, etc.

Por lo tanto, para lograr este objetivo, hay una gran cantidad de recursos y herramientas disponibles que simplemente proporcionan la posibilidad de analizar una amenaza a través de diferentes enfoques.

¿Qué es el análisis de malware?

Es el proceso de determinar la funcionalidad. el origen y el impacto de las variantes de malware que incluyen virus, gusanos, ransomware, adware y spyware.

Todos sabemos muy bien que el malware circulante es una de las grandes empresas conocidas y grandes en el mundo de Internet, y la peste de malware en constante aumento sólo va a aumentar en los próximos años.

Con la comercialización de la ciberdelincuencia, las variedades de malware siguen creciendo a un ritmo alarmante, y esto está colocando varios protectores en su pie trasero. Los conceptos de análisis de malware se han convertido en una complicada combinación de tecnologías en ciencia de datos y comprensión humana.

Esto ha causado el costo de poseer una herramienta de análisis de código de malware generalmente fuera del rango para las organizaciones empresariales y grupos promedio. Por lo tanto, mediante el uso de herramientas de análisis de malware de código abierto, el analista puede probar e identificar fácilmente todos los documentos necesarios de diferentes variantes de actividades mal dispuestas mientras aprende sobre los diversos ataques en el ciclo de vida.

Por lo tanto, por esta razón, en el post de hoy, simplemente compartiremos con usted algunas de las mejores herramientas de análisis de malware a tener en cuenta al saber lo que el código malicioso está haciendo que queremos analizar. Por lo tanto, ahora sin perder mucho tiempo vamos a empezar y simplemente explorar toda la lista que hemos mencionado a continuación.

Las mejores herramientas de análisis de malware

- Cuckoo Sandbox Automatizado Análisis de Malware Descargar

- Monitor de seguridad de red Zeek

- Herramienta de análisis dinámico de malware de Netcat

- Reglas de Yara

- Herramienta de análisis de malware de malware de malware de recursos

- Dependency Walker Malware Analysis

1.Herramienta de análisis de malware automatizado Cuckoo Sandbox

Cuckoo Sandbox es una herramienta automatizada de análisis de malware,que se ha incorporado con el proyecto Google Summer of Code en 2010. Básicamente, es una herramienta de código abierto que automatiza el análisis de datos mal dispuestos para Windows, OS X, Linux y Android.

Por otra parte, proporciona comentarios específicos y esenciales sobre cómo funciona cada archivo conferido en entornos remotos, por lo tanto, las empresas de exposición y protección de malware utilizan Cuckoo para reducir la tensión de navegar manualmente a través de troves de datos posiblemente maliciosos. Su diseño modular lo hace fácilmente personalizable para las etapas de escritura y procesamiento, y razonablemente, se ha convertido en una de las herramientas de código abierto más utilizadas en los últimos años.

Características:-

- Digerir automáticamente los artefactos

- Analizar todos los datos sospechosos

- Identificar y aislar las amenazas ATP de 0 días

- Identificar a los atacantes

- Contrainteligencia y ciberguerro

2.Monitor de seguridad de red Zeek

Zeek es una herramienta de análisis de seguridad gratuita y de código abierto que fue desarrollada en 1994 por Vern Paxson. Básicamente, se puede utilizar como un sistema de detección de intrusiones de red, pero con una nueva interpretación en vivo de los eventos de red, y lo más interesante de esta herramienta de seguridad es, se publica bajo la licencia BSD.

La red Zeek simplemente analiza el tráfico de red en vivo o registrado y rastrea archivos para crear eventos inciertos. Sin embargo, se ha construido para realizar varias acciones, como enviar un correo electrónico, elevar una alerta, ejecutar un comando del sistema, actualizar una métrica interna e incluso llamar a un script Zeek diferente.

Características:-

- Mejores fuentes de datos

- Sensor Corelight

- Marco de código abierto

3. Herramienta de análisis dinámico de malware de Netcat

Netcat es una herramienta aplicada para estudiar y escribir en conexiones de red utilizando TCP y UDP. Netcat también es conocido como el cuchillo del ejército suizo debido a las diversas características que proporciona, como el escaneo de puertos, el reenvío de puertos, la tunelización, el proxy y muchos más.

Es básicamente una herramienta fantástica que realiza análisis dinámico de malware, ya que puede jugar casi cualquier conexión de red cuando un analista de malware podría necesitarlo. Además, se puede utilizar para realizar conexiones entrantes y salientes en cualquier puerto y no sólo que incluso también se puede aplicar en modo cliente simplemente para unirse y en modo de servidor para escuchar también.

Características:-

- Escaneo de puertos

- Túnel

- Reenvío de puertos

- Proxying

3. Reglas de Yara

Yara básicamente, significa, «Yet Another Recursive Acronym», y es una herramienta de análisis de malware de código abierto que se utiliza realmente para analizar malware individual basado en modelos textuales o binarios una vez que se han explicado en Cuckoo.

Utilizando Yara, los investigadores registran clasificaciones de problemas de malware simplemente basados en patrones, y esta información se conoce simplemente como reglas. Por otra parte, simplemente permite a los investigadores identificar y clasificar variantes aparentemente similares de malware, por lo que se pueden combinar para utilizar dentro de Cuckoo.

Incluso, las reglas de Yara se han unido a nuestra detección de puntos de conexión y simplemente marco de respuesta para ayudarnos a clasificar las muestras de malware que enfrentamos.

Características:-

- Aplicar las mismas condiciones a muchas cadenas

- Contando cadenas

- Acceso a datos en una posición determinada

- Longitud del partido

- Punto de entrada ejecutable

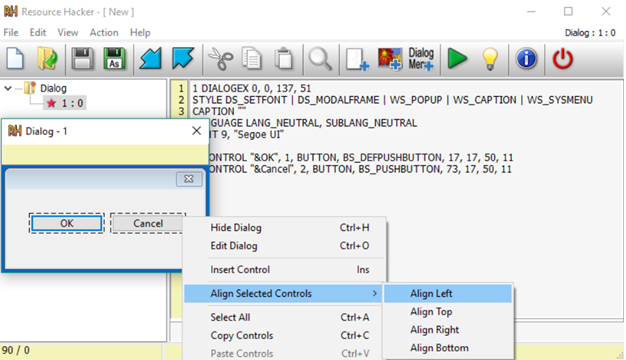

4. Herramienta de análisis de malware de malware de recursos hackers

Resource Hacker es una herramienta inteligente de análisis de malware gratuito para observar, extraer y trabajar normalmente con recursos en archivos ejecutables de Windows de 32 y 64 bits. Básicamente, simplemente puede utilizar la aplicación para iniciar un archivo EXE, escanear los iconos o mapas de bits que incluye, y también puede guardarlo para que pueda utilizarlo en cualquier lugar que desee.

Básicamente, el Hacker de recursos también puede acceder y mostrar recursos de diferentes tipos como cursores, vídeos AVI, imágenes, menús, cuadros de diálogo, formularios, datos de versión y muchos más. Todos sabemos muy bien que los recursos pueden ser difíciles de encontrar, y permanecen cubiertos en un archivo DLL u OCX en algún lugar.

Es posible que no se guarden, y reemplazarlos podría producir efectos inesperados o no deseados. Pero el programa le da una oportunidad, y la estabilidad adecuada, por lo tanto, realmente vale la pena intentarlo.

Características:-

- Recursos de exportación

- Modificar sistema

- Recursos de iconos

- Cadenas

5. Análisis de malware de Dependency Walker

Dependency Walker es un servicio gratuito que simplemente analiza cualquier Windows de 32 bits o 64 bits y crea un diagrama de árbol jerárquico de todos los submódulos. Además, presenta el conjunto mínimo de archivos necesarios, junto con información específica sobre cada registro, incluida una ruta completa a los datos, la dirección base, los números de versión, el tipo de máquina, los datos de depuración y muchos más.

También sirve para solucionar errores del sistema asociados con el almacenamiento y la ejecución de módulos. Aparte de todo esto, también detecta muchos obstáculos comunes de la aplicación como módulos que faltan, módulos no válidos, desajustes de importación/exportación, defectos de dependencia circular, tipos de módulos de máquinas no coincidentes y bloqueos de inicialización de módulos.

Características:-

- Detecta los archivos que faltan

- Detecta archivos no válidos

- Detecta tipos de módulos de CPU no coincidentes

- Detecta un error de dependencia circular

Conclusión

La lista de las mejores herramientas de análisis de malware se extiende para construir y crecer cada día, eso es porque mientras los delitos cibernéticos siguen obteniendo beneficios, los atacantes continuarán mejorando sus métodos, y las empresas seguirán cayendo presas.

Debemos agradecer los trabajos de los creadores de herramientas de código abierto, por lo que cada analista puede recibir información, inteligencia y experiencias y puede trabajar activamente juntos. Así que aquí, hemos dado toda la información sobre las 6 mejores herramientas de análisis de malware.

Por lo tanto, simplemente pruébalos y mira cuál te conviene mejor, y si te ha gustado este post, simplemente no te olvides de compartir este post con tus amigos, familiares y en tus perfiles sociales también.