El costo promedio para rectificar los impactos de los ataques ransomware más recientes es de US$732.520 para las organizaciones que no pagan el rescate. Se eleva a US$1.448.458 para las organizaciones que sí pagan [1].

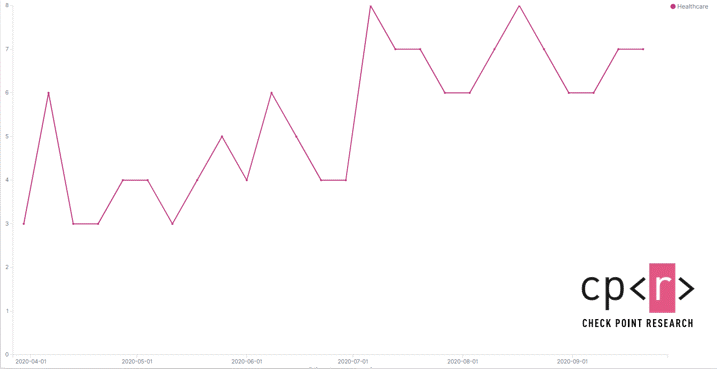

Los principales tipos de ransomware en Q3 fueron Laberinto y Ryuk. Ha habido un aumento significativo en las actividades de Ryuk en 2020, y ha estado dañando alrededor de 20 organizaciones por semana, especialmente en la industria de la salud. Ser víctima de un ataque ransomware Ryuk es excepcionalmente costoso para una organización. Los operadores de la Ryuk exigen un alto rescate y en algunos casos, incluso pagar el rescate no es suficiente para recuperar el acceso de una empresa a datos sensibles o valiosos. Los costos de varios años de proteger una organización de ransomware son menores que el costo de recuperarse de un solo ataque ransomware.

Figura 1 Ataques Ryuk a organizaciones sanitarias

SandBlast Agent detecta la actividad del ataque Ryuk, bloquea el ransomware y previene el daño. El motor Anti-Ransomware supervisa los cambios en los archivos en las unidades de usuario para identificar el comportamiento ransomware, como el cifrado de archivos. Una vez que se detecta el comportamiento ransomware, SandBlast Agent bloquea el ataque y recupera los archivos cifrados automáticamente.

¿Qué sucede si un Ryuk Ransomware cifra uno de los dispositivos de punto final de su organización? ¿Cómo puede asegurarse de que no se difunda y cifra todos los puntos de conexión? Si usted no tiene SandBlast Agent, o no lo estableció en el modo «Prevenir» como recomienda Check Point, ¿cómo va a decidir si pagar el rescate o no? ¿No sería mejor tener métodos de recuperación automática integrados?

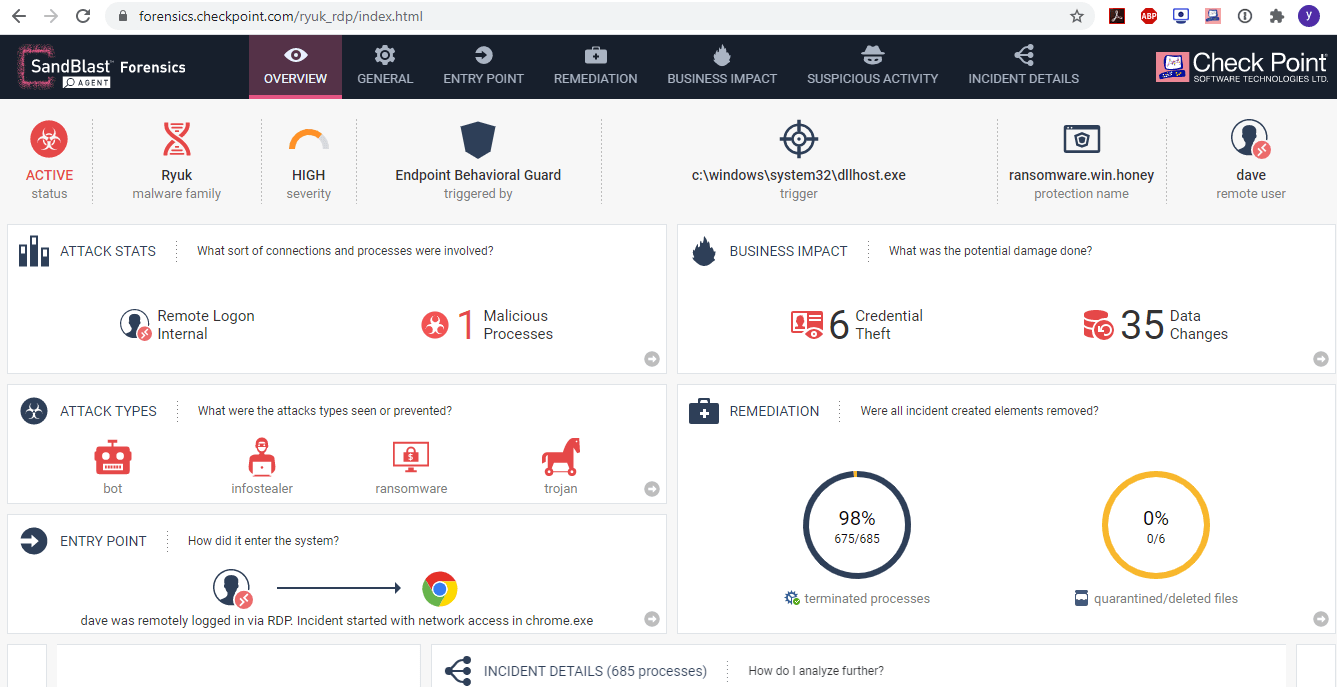

Vamos a demostrar cómo el informe forense del agente SandBlast le permite investigar el ransomware Ryuk rápida y a fondo. El Informe Forense del Agente SandBlast proporciona información automática profunda que incluye priorización basada en el riesgo, diagrama de flujo de ataque, imagen de negocio, mapeo DE ATT&CK de MITRE y un informe detallado de eventos sospechosos. El informe forense del agente de SandBlast también le ayuda a detener la propagación del ataque y a mitigar el daño proporcionando una recuperación y corrección automática integradas.

Visión general del ataque Ryuk

Ryuk es un ransomware utilizado por la banda TrickBot en ataques dirigidos y bien planeados contra varias organizaciones en todo el mundo. El ransomware se deriva originalmente de la Hermes ransomware, cuyas capacidades técnicas son relativamente bajas, e incluyen un cuentagotas básico y un esquema de cifrado directo. Sin embargo, Ryuk fue capaz de causar graves daños a las organizaciones dirigidas, obligándolos a pagar pagos de rescate extremadamente altos en Bitcoin. A diferencia de ransomware común, sistemáticamente distribuido a través de campañas masivas de spam y Exploit Kits, Ryuk se utiliza exclusivamente en ataques a medida. Para obtener más información sobre el ransomware, regístrese para el próximo seminario web de estudio de caso que tendrá lugar el 28 de octubreth 2020.

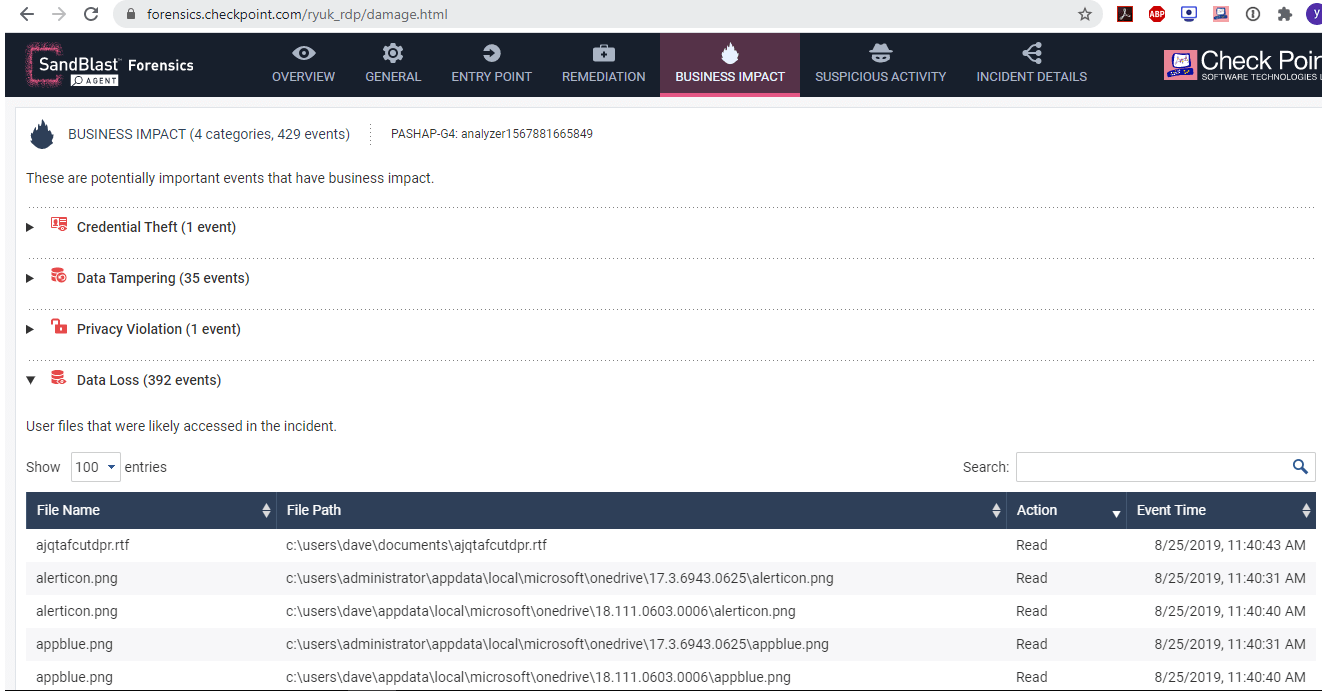

Evaluación de daños

Como víctima de un ataque ransomware, usted está en los cuernos de un dilema. Usted tiene que elegir entre pagar el rescate y la auto-recuperación. El primero es caro, anima al atacante a mantener sus esfuerzos, y ni siquiera garantiza que sus datos serán restaurados o que los datos ya robados no se filtrarán. La segunda opción suele mantener la disponibilidad de los datos interrumpidos durante un período más prolongado, lo que los hace costosos y a veces incluso imposibles. La evaluación de daños es un paso crucial a la hora de decidir cómo responder al ransomware. La evaluación manual de daños tomará demasiado tiempo y en un tiempo crítico simplemente no es factible. Por lo tanto, la evaluación automática de daños y la visualización son fundamentales.

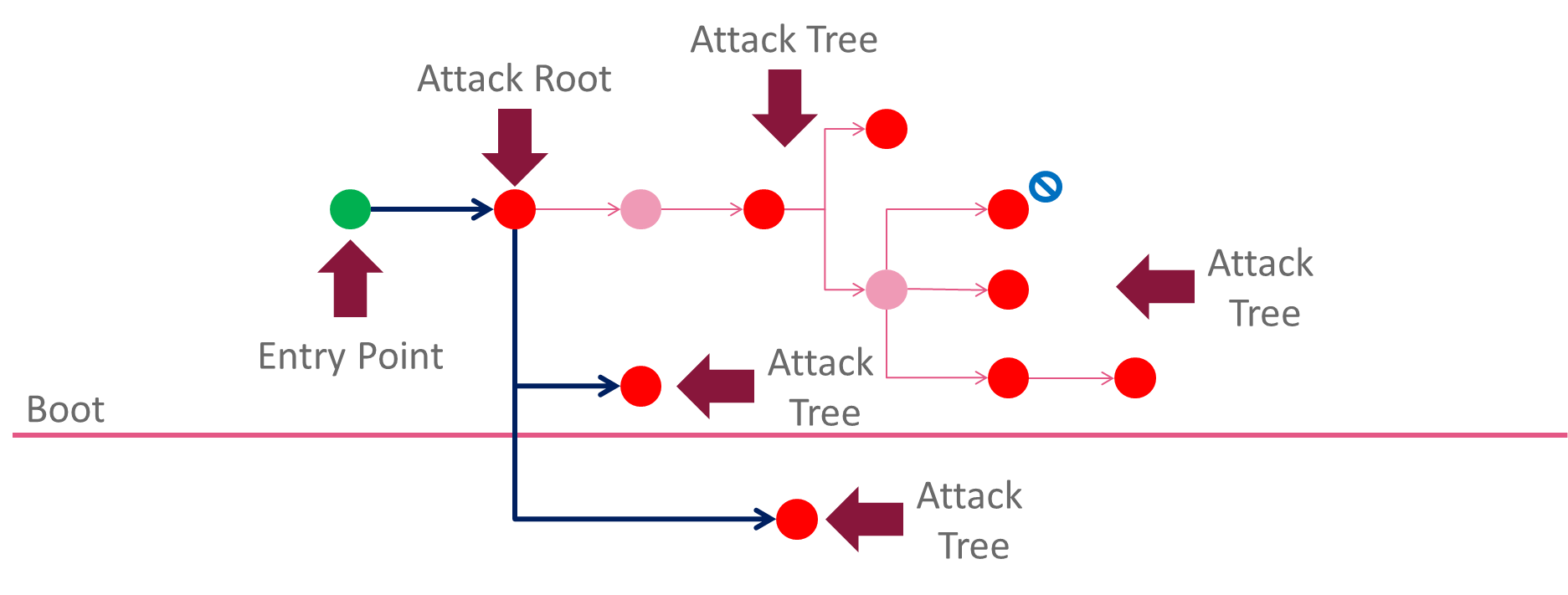

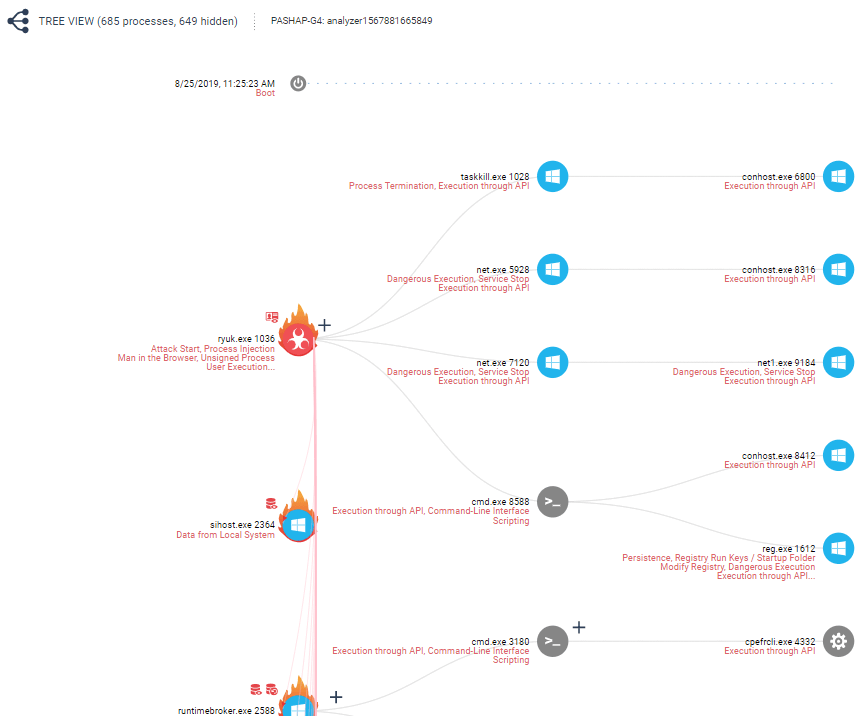

SandBlast Agent genera automáticamente un informe forense que proporciona una evaluación detallada del impacto empresarial. El impacto potencial en el negocio está determinado por un algoritmo protegido por patente que encuentra el árbol de ataque, la raíz de ataque y el punto de entrada.

Figura 2 Flujo de ataque de informe forense

Volvamos al ataque Ryuk. En primer lugar, echemos un vistazo a la visión general del informe de la ciencia forense, como se ve en la figura #3 a continuación. El tipo de ataque, el estado y el impacto empresarial son claros y fáciles de explorar. La visibilidad es una capacidad crítica a la hora de no detectar y corregir automáticamente los ataques (lo que recomendamos encarecidamente); sin embargo, entender el impacto del negocio también es crucial. Incluso en ataques bloqueados y corregidos, como el del siguiente informe, entender el impacto del negocio es muy importante, ya que permite una respuesta rápida y un análisis retrospectivo. También resalta los archivos y otros recursos que no se pudieron restaurar automáticamente y permite una respuesta inmediata a ellos.

Figura 3- Resumen forense

Figura 4 Impacto empresarial de Ryuk – Informe forense

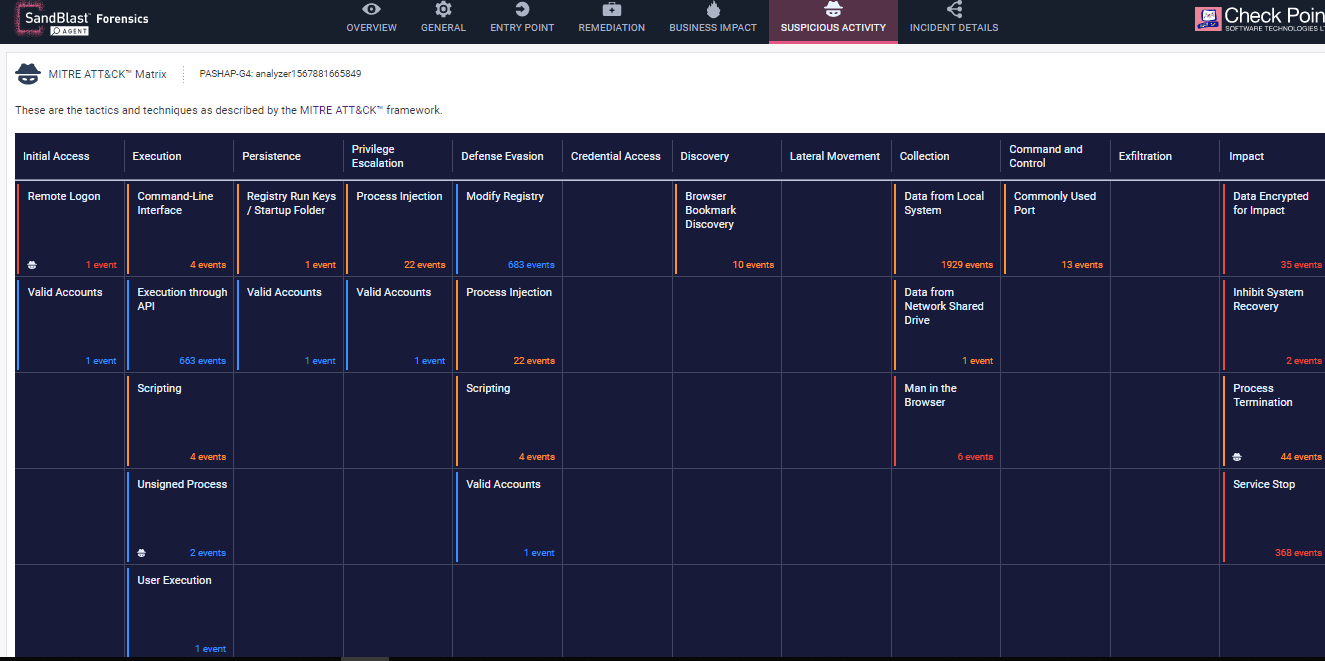

Visualización del flujo de ataque

Otro factor importante para una respuesta rápida y eficaz a un ataque es la capacidad de entenderlo bien. El uso de una historia de ataque de lenguaje común es muy importante, ya que permite al equipo colaborar y usar inteligencia externa para apoyar su plan de respuesta. SandBlast Agent asigna automáticamente todos los eventos recopilados por el algoritmo basado en patentes a las técnicas y tácticas de MITRE ATT&CK. Como puede ver en la figura #5 a continuación, los datos se visualizan en el Informe forense como una matriz, lo que facilita el aprendizaje sobre el ataque de diferentes pasos y acciones. En la siguiente imagen encontrará la matriz Ryuk ransomware MITRE ATT&CK, tomada del Informe Forense del ataque Ryuk. Puede ver el punto de entrada, las técnicas de ejecución y el impacto entre otras tácticas. Un clic en cualquier técnica, conduce a una página de información detallada que lo explica y enumera todos los eventos correlacionados.

Figura 5 Matriz Ryuk MITRE ATT&CK

Figura 6 Vista de árbol forense (árbol parcial)

Resumen

En este blog, demostramos cómo las capacidades de Automated Forensics podrían acortar el tiempo que se tarda en entender y responder a los ataques. Mostramos cómo la visualización de los datos de SandBlast Agent, incluyendo el flujo de ataque, el daño potencial y la matriz MITRE ATT&CK podría apoyar las decisiones que usted necesita tomar bajo la presión de un ciberataque activo.

El informe forense del agente de SandBlast se genera automáticamente en función de algoritmos protegidos por patente que garantizan la visualización más precisa del ciclo de vida del ataque. Para obtener más información, eche un vistazo al informe interactivo de Ryuk Forensics.

Fuente: Blog Check Point